RD Gatewayを構築する際の備忘録です。

簡単なまとめ

RD Gatewayはリモートデスクトップのプロキシサーバーです。インターネットを通じて3389ポートでRDPする方式はセキュリティ的にリスクがあります。そこでHTTPSで暗号化された443ポートの通信でRD Gatewayに接続し、3389ポートで目的のマシンにRDPする方式にできるのがRD Gatewayです。

もし多数のVMがある環境の場合、RD Gatewayが一台だと可用性に劣り、負荷も高くなるのでロードバランサーを設置してその下にRD Gatewayを設置する仕組みができます。

Internet→ロードバランサー(Global IPaddress)→いくつかのRDGW(Private IPアドレス)→VM(PrivateIPアドレス)

VMがインターネットに接続するときにプライベートIPアドレスではなくグローバルIPアドレスを追加してもいいですが、ACLなどでグローバルIPアドレス経由でRDPできないようにしておきましょう。

構築

マイクロソフト公式ドキュメントもありますのでこちらも参考に

VM作成

RD GatewayにするVMを作成します。スペックは環境によりますが8GB 8コアなどがベターだとは思います。(RD Gatewayマネージャーが重いんですよね)

NICは環境に応じて追加しましょう。

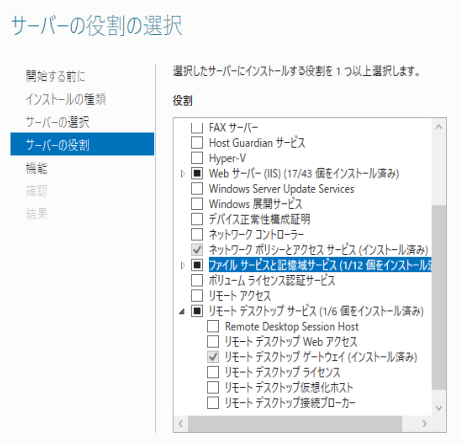

RD Gatewayの機能追加

役割と機能追加でIISとRD Gatewayを追加してインストールします。

RD Gatewayマネージャーの操作

RD Gatewayがインストールできたら再起動し、RD Gatewayマネージャーを起動します。

CAP,RAPの設定

接続承認ポリシーはRD Gatewayに接続できるユーザーを指定します。基本的にActive Directoryのユーザーグループなどを追加します。

リソース承認ポリシーは接続できるコンピューターを指定できます。同じようにユーザーグループなどを設定します。特に制限がなければユーザーによる任意のネットワークリソースへの接続を許可しますを設定します。

許可するポートは3389のみとしておきます。

設定を見ればわかるのですが、認証方法がパスワードかスマートカードしかありません。NTLMは非推奨になっていきそうなのでRD Gatewayが将来的にどうなるかは不明です。

証明書の追加

SSL証明書をRD Gatewayサーバーのプロパティから追加することができます。自己証明書の作成もできますのでSSL証明書がない場合は自己証明書を作成します。自己証明書の場合はクライアント側の端末に自己証明書をインポートすることでRD Gateway経由でのRDPが可能になります。

また追加すべきメモがあれば追加します。